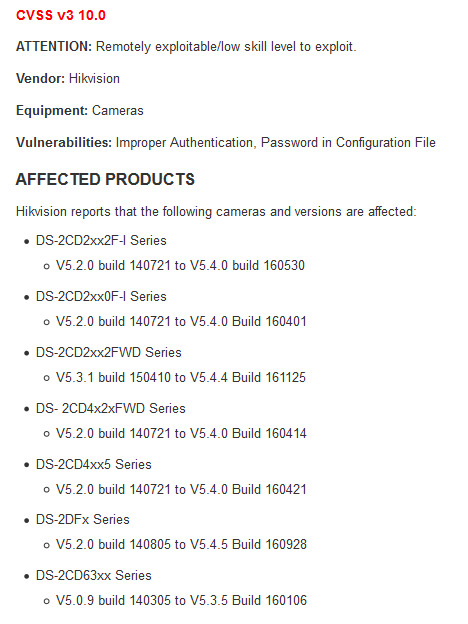

Hace un par de meses se hizo pública una vulnerabilidad (backdoor?) en las cámaras IP Hikvision que permite a través del acceso al interfaz web (sin necesidad de autentificarse) conseguir acceso completo de administrador al dispositivo.

Que hacer si un dispositivo es vulnerable? Basta con actualizar el firmware a la última versión.

Ahora bien; y los equipos que no se pueden actualizar? Existen multitud de dispositivos Hikvision llamados «grey market» que son importaciones directas de China, con firmware modificado para que el dispositivo funcione fuera de China (tenga soporte multiidioma). Estos dispositivos no pueden ser actualizados de forma sencilla, ya que en el mejor de los casos se acaba con un equipo que solo «habla» chino, y en el peor se acaba brickeando el dispositivo y dejandolo inservible.

Antes de actualizar un equipo hay que estar seguro de que se puede actualizar, y que el firmware con el que se va a actualizar es el correcto. Aquellos que tengais dispositivos nuestros podeis mandarnos un email a soporte@securame.com (no se responden emails que no incluyan número de pedido/factura).

Fuente: ICS-CERT Advisory