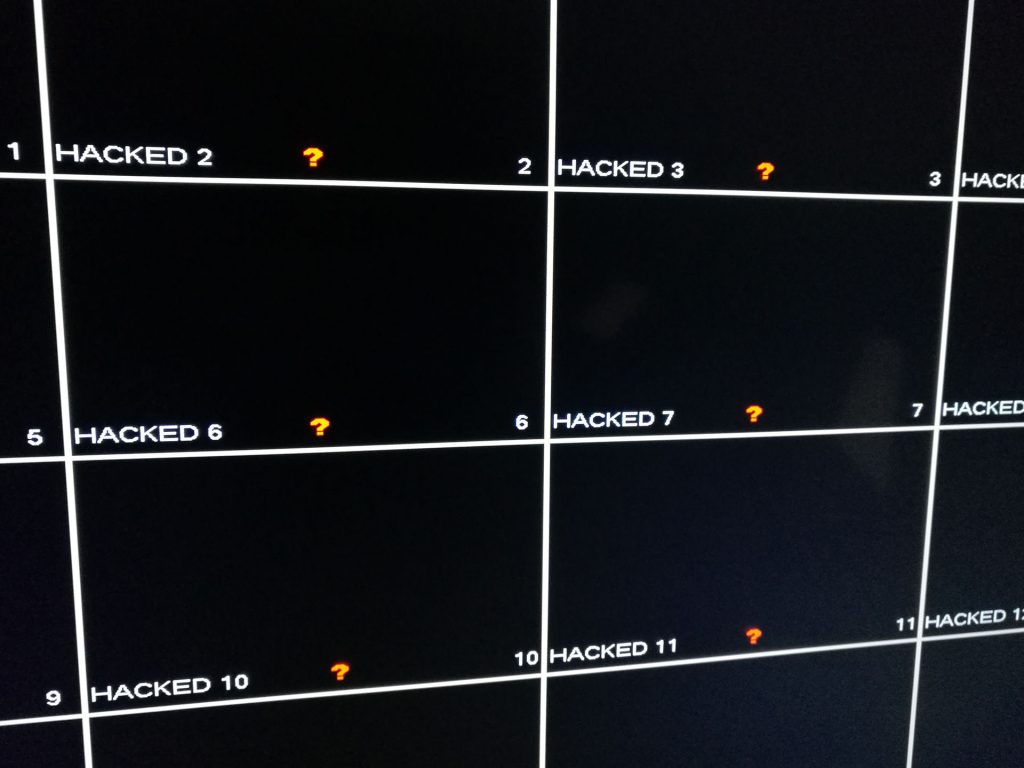

Desde hace más o menos una semana hemos recibido varios reports de grabadores Dahua que aparentemente han dejado de funcionar; no muestran imagen en ninguno de los canales, y en pantalla el nombre de los canales de video es HACKED.

Parece ser que hay una nueva oleada de ataques automatizados contra equipos Dahua con firmwares vulnerables. Si bien Dahua no ha hecho aún ningún comunicado oficial y no tenemos claro al 100% el sistema que está usando este nuevo troyano para infectar equipos Dahua, en Securame pensamos que tiene relación con el problema de seguridad descubierto por Bashis el pasado marzo, sobre el que ya hablamos en este articulo:

Encontrado un backdoor en los firmwares Dahua de 2a y 3a generación

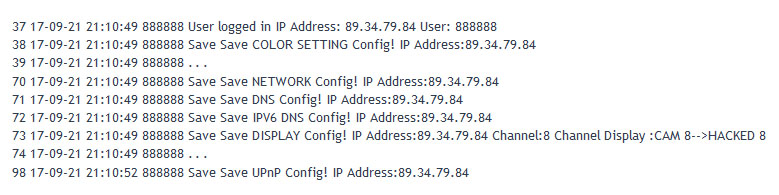

Los equipos Dahua vienen todos con un usuario por defecto (888888) que teóricamente solo puede ser utilizado en modo local; con un monitor y ratón conectados al equipo.

Ahora bien, Bashis descubrió que al acceder al equipo mediante navegador web la validación de si se intentaba acceder con el usuario 888888 se hacía en local en el propio navegador (vía loginEx.js), por lo que era relativamente trivial saltarse esa validación, de modo que se puediera acceder remotamente con ese usuario que en teoría debería ser de acceso restringido.

En los logs de los sistemas hackeados se puede observar que el acceso se ha hecho precisamente con el usuario 888888 desde una IP remota, por lo que queda probado que la limitación de la cuenta 888888 a acceso solo local NO es efectiva.

Para restaurar el equipo a su correcto funcionamiento trabajaremos en local, y desconectaremos el equipo de la red para evitar que el equipo pueda reinfectarse mientras lo estamos actualizando/restaurando.

- Nos conectaremos al equipo con monitor/mouse, y entraremos usando cualquier cuenta con acceso administrador.

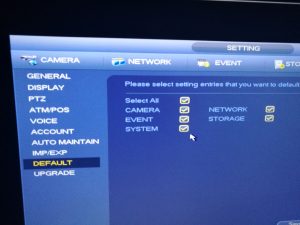

- En la sección de Configuración -> Sistema -> Predeterminado volveremos el equipo a los valores de fábrica en todos los apartados.

- En caso de que el nombre de los canales de video siga mostrándonos HACKED, repetiremos el proceso de volver a valores de fábrica, pero lo haremos en cada una de los apartados de manera individual.

- Obtendremos un firmware actual de nuestro equipo, y lo actualizaremos utilizando un pendrive USB desde la sección Configuración -> Sistema -> Actualizar.

- Para aquellos equipos que hayan sido comprados en Securame podéis mandarnos un email a soporte@securame.com incluyendo el número de factura, y una foto del apartado Info -> Sistema -> Versión del grabador para que veamos el modelo y versión de firmware actual de vuestro equipo, y que podamos mandaros el firmware correcto. No facilitamos soporte para equipos que no hayamos vendido nosotros.

- Ya con el firmware actualizado y tras haber reiniciado el equipo, devolvemos de nuevo el equipo a los valores de fábrica.

- Crearemos una nueva contraseña para las cuentas de usuario admin y 888888, de suficiente longitud y complejidad (al menos 8 carácteres, y mezclar números y letras).

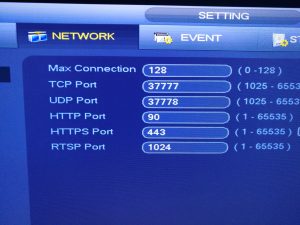

- Es recomendable utilizar puertos NO standard en nuestro equipo, así como abrir solamente en el router aquellos puertos que necesitemos. Si queremos acceder remotamente via web, cambiaremos el puerto HTTP de 80 a otro que nos sea más conveniente.

- Desactivaremos UPnP en el grabador para que este no abre puertos de manera automatizada.

- Si se trata de un equipo actual y solo pensamos acceder al equipo por P2P no es necesario abrir ningún puerto, con lo cual el interfaz web de nuestro equipo no será accesible desde internet.

Excelente día, en mi caso la infección fue aun más problemática ya que además de mostrar los canales en negro y nombre hacked el DVR se reiniciaba cada minuto automáticamente al conectarme directo desde DVR no podría ver puntero del mouse, tuve que desmontar el disco duro, con el firmware ya descargado y descomprimido en una memoria USB y reiniciar DVR varias veces hasta lograr entrar opción de actualización. Luego de actualizar y restaurar todo de fabrica me di cuenta que ya no esta usuario 888888, quedando solo usuario admin y defult sin posibilidad de agregar ni modificar usuario, solo pude cambiar contraseña de admin (ya lo tenia cambiado antes del ataque), formatee el disco duro por precaución y cambié los puertos de entrada. Hasta ahora me ha funcionado normal sin inconveniente. Saludos desde México.

Hola buen dia, en mi caso es aun mas problematico porque no me permite actualizar el firmware y no puedo borrar usuarios los borro pero al reiniciar vuelven a aparecer.

Resetea el equipo a valores de fábrica.

Hola, a mi me pasó esto y al restaurar a valores de fábrica ya no podíamos acceder desde nuestros móviles a ver en directo las cámaras. Hemos probado eliminando el dispositivo de la app y volviéndolo a añadir y da fallo de conexión. Sólo hemos conseguido acceder en un móvil nuevo que no tenía agregado este grabador antes y hemos accedido por p2p con el SN (con la IP sigue dando fallo de conexión). ¿Alguna sugerencia de cuál es el problema?

Revisa que tengas los puertos abiertos, quizás al volverlo a fábrica no has configurado en el grabador los puertos que usabas antes.

A mi tambirn me ha pasado lo de hacked, un dia no pude ver mas las imagenes… me fije por el monitor y estaban todas begras con la palabra hacked.. al dia siguiente fue aun peor… porque ya no pasaba del logo de inicio…